据国内安全公司安天发布的最新消息,安天日前监测到一组利用非官方软件下载站进行投毒和攻击下游客户的案例,这些恶意软件均为 Mac 相关软件破解版,也就是针对 Mac 用户。

安天 CERT 进行分析时发现在谷歌搜索 Mac 破解软件时该网站排名第一,在必应搜索 Mac 破解软件时该网站排名第七。

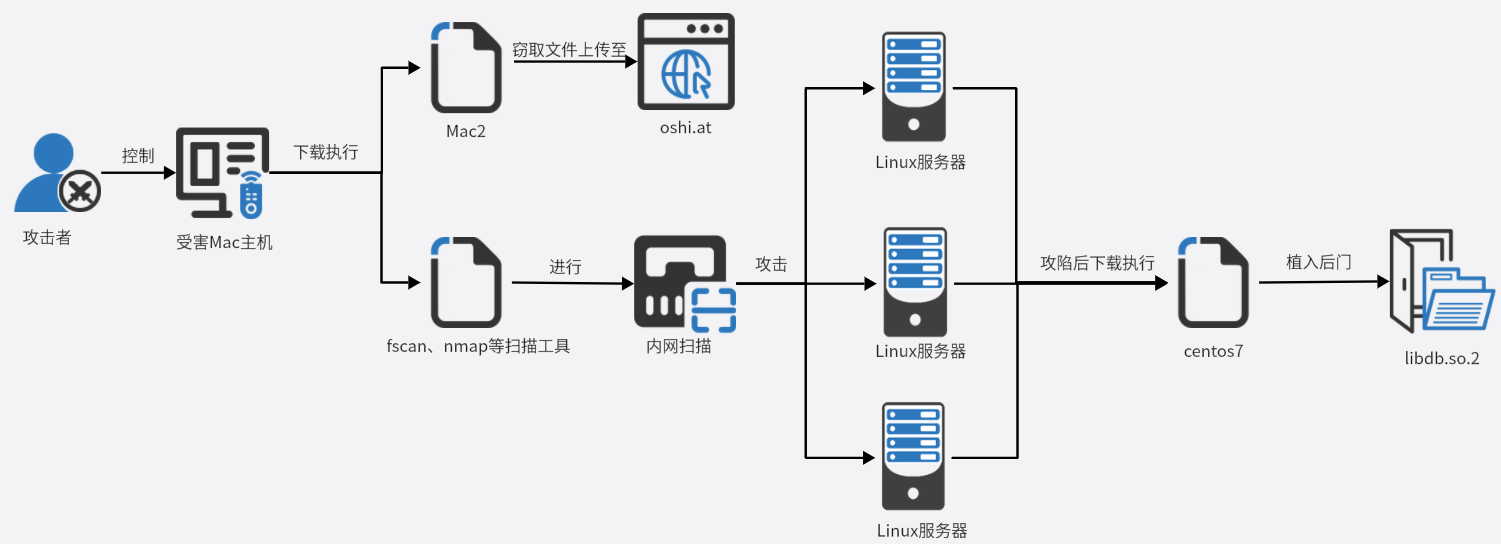

而黑客的目的则是通过下载站投放携带病毒的软件来入侵 Mac,成功入侵 Mac 后再通过其他工具在企业内部网络中进行横向传播,最后用户和企业面临数据被窃取、信息泄露、被长期监视等安全风险。

MACYY.CN 及金华矜贵:

根据安天 CERT 透露的信息,蓝点网发现这个下载站就是 MACYY.CN,值得注意的是该网站似乎也被金华市矜贵网络科技有限公司收购。

近期关注蓝点网的网友或许还记得金华矜贵,这家公司早前收购了集成 Web 环境 Lnmp.org、oneinstack,还准备收购 LAMP 结果被拒绝。

而收购之后 Lnmp.org 一键安装包以及 oneinstack 均被添加了后门程序,因此看到蓝点网看到 MACYY.CN 网站名称中标注的公司名称后,大概就明白了。

相关内容:

黑客的目的是什么?

先是收购一键安装包这类的集成 Web 环境进行投毒,现在又收购 Mac 软件破解站来投毒,本质目的似乎都是为了服务器,也就是通过供应链攻击来入侵开发者和企业的服务器。

入侵服务器的目的无非是为了窃取数据,目前倒是还没发现部署勒索软件的情况,不过仅仅是窃取数据已经给企业造成严重威胁。

这个黑客团伙的行为在 2023 年其实也被另一家信息安全公司深信服盯上了,深信服也发现这个黑产团伙利用多种攻击手段,包括仿冒 AMH、宝塔、XShell、Navicat 等软件有针对性的对运维人员进行攻击。

此次安天发现的攻击行为与深信服此前发现的黑产团伙能够关联起来,背后都指向这个名为金华矜贵的公司,不过黑客敢如此高调大概率这个公司也只是个壳子。

被植入后门的软件:

包括 SecureCRT、FinalShell、Navicat、UltraEdit、Microsoft Remote Desktop。

可以看到这些软件均为开发和运维相关的,这和之前深信服发现这个黑产团伙针对运维人员发起攻击是一致的。

排查是否中招:

如果你曾经在 MACYY 或者其他下载站下载过上述软件的破解版,那最好尽快自查。

可以检查 /tmp/ 目录中是否存在.test、.fseventsd 文件,检查 /Users/Shared/ 目录中是否存在.fseventsd 文件,并检查该文件是否被设置为开机自启动;

对于 Linux 系统:

检查 /usr/sbin/cron(或 crond)文件近期是否被改动;

检查 /usr/sbin/cron(或 crond)文件所依赖的动态链接库中是否存在 libdb.so.2 文件;

检查libdb.so.2 文件是否存在问题:

检查 MD5 是否为 F23ED5D991CF0C8AA8378774E8FA93FE,或者检查 libdb.so.2 文件的改动时间是否与 /usr/sbin/cron(或 crond)文件的改动时间相近。

评论